Le Malware Gooligan se propage via des applications Android douteuses. Découvrez comment vous protéger contre ce Malware Gooligan.

L'année 2016 est sur le point de se terminer, mais l'un des plus dangereux Malware pour Android vient de prendre son vol pour nous préparer une année 2017 bien merdique alors qu'on avait déjà bien donné avec toutes les saloperies qui nous sont tombé en 2016. 2015 a été connu pour l'exploit Stagefright et 2016 pourrait être l'année de Gooligan qui est une contraction de Google et d'Hooligan. Le malware Gooligan est effectif depuis l'été 2016 et il infecte environ 30 000 applications par jour en compromettant 13 000 appareils quotidiennement. On estime qu'en novembre 2016, Gooligan a compromis près de 1 millions de compte Google.

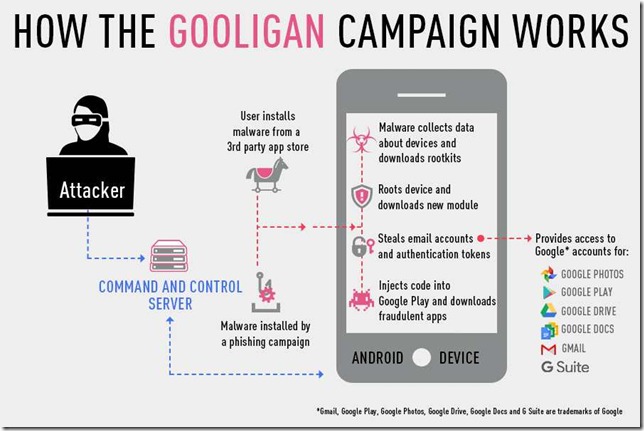

Comment fonctionne le malware Gooligan ?

L'histoire de Gooligan commence comme n'importe quelle infection de Malware à succès. Un utilisateur installe une application douteuse d'un site ou d'une plateforme non officielle. Ce type d'application infectée déclenche un Rootkit pour accéder totalement à l'appareil. Si c'est un succès, alors le malware Gooligan commence à installer plus d'applications depuis Google Play pour se propager davantage. Mais l'aspect le plus dangereux de Gooligan est qu'il donne également un accès complet au compte Google et à tous les services associés.

Gooligan utilise une approche vraiment différente. Il n'infecte pas seulement les utilisateurs, car il peut tromper également des serveurs publicitaires légitimes. Gooligan peut imiter les actions d'un utilisateur pour cliquer sur des publicités ou installer des applications sponsorisées pour gagner de l'argent. Gooligan est même capable de laisser des faux avis pour paraitre plus légitime.

Gooligan peut avoir un accès complet à votre compte Google

Et ce n'est que la face immergée de l'iceberg. Une fois que l'appareil a été rooté, Gooligan peut obtenir un accès au token d'authentification du compte Google qui est associé avec l'appareil. Ce token permet ensuite d'accéder aux autres services Google tels que Google Docs, Drive, Gmail, etc. Avec une telle attaque, la double-authentification ne peut pas vous protéger, car le système de Token la contourne puisqu'il peut se faire passer pour l'utilisateur légitime.

Le Malware Gooligan a été découvert par la firme Check Point et Google est en train de comprendre ce qui vient de lui tomber dessus. Le Malware Gooligan peut infecter les versions 4 à 5 d'Android et il peut utiliser des Rootkit comme VROOT ou TowelRoot. Même si ces versions d'Android reçoivent des correctifs de sécurité, on estime que 74 % des appareils tournant sur cette version n'ont jamais été mis à jour.

Comment se protéger du malware Gooligan ?

Cependant, il y a toujours les précautions habituelles pour se protéger du malware Gooligan.

N'installez pas d'applications provenant de sites ou de plateformes non-officielles. Si ces plateformes ne vous garantissent pas qu'elles analysent chaque application, alors c'est de l'arnaque. Ne cliquez pas sur les liens qui vous permettent de télécharger gratuitement des APK, notamment celles qui sont payantes sur le Play Store. Et si vous avez eu un téléchargement suspect d'un APK, alors ne l'installez pas et supprimez-le immédiatement.

Et si vous faites partie du million d'utilisateurs qui a été infecté par Gooligan, alors vous serez obligé de réinitialiser totalement votre téléphone. C'est l'équivalent d'un reformatage. Et il faut changer les mots de passe de ses comptes Google. Check Point fournit une page où vous pouvez vérifier que vous n’avez pas été infecté par Gooligan. Il suffit de fournir son adresse mail.

Les applications infectées par Gooligan

Check Point fournit une liste des applications infectées par le Malware Gooligan. Vérifiez si vous n'en avez pas installé.

- Perfect Cleaner

- Demo

- WiFi Enhancer

- Snake

- gla.pev.zvh

- Html5 Games

- Demm

- memory booster

- StopWatch

- Clear

- ballSmove_004

- Flashlight Free

- memory booste

- Touch Beauty

- Demoad

- Small Blue Point

- Battery Monitor

- UC Mini

- Shadow Crush

- Sex Photo

- tub.ajy.ics

- Hip Good

- Memory Booster

- phone booster

- SettingService

- Wifi Master

- Fruit Slots

- System Booster

- Dircet Browser

- FUNNY DROPS

- Puzzle Bubble-Pet Paradise

- GPS

- Light Browser

- Clean Master

- YouTube Downloader

- KXService

- Best Wallpapers

- Smart Touch

- Light Advanced

- SmartFolder

- youtubeplayer

- Beautiful Alarm

- PronClub

- Detecting instrument

- Calculator

- GPS Speed

- Fast Cleaner

- Blue Point

- CakeSweety

- Pedometer

- Compass Lite

- Fingerprint unlock

- PornClub

- com.browser.provider

- Assistive Touch

- Sex Cademy

- OneKeyLock

- Wifi Speed Pro

- Minibooster

- com.so.itouch

- com.fabullacop.loudcallernameringtone

- Kiss Browser

- Weather

- Chrono Marker

- Slots Mania

- Multifunction Flashlight

- So Hot

- HotH5Games

- Swamm Browser

- Billiards

- TcashDemo

- Sexy hot wallpaper

- Wifi Accelerate

- Simple Calculator

- Daily Racing

- Talking Tom 3

- com.example.ddeo

- Test

- Hot Photo

- QPlay

- Virtual

- Music Cloud

Source : Check Point

0 commentaires:

Enregistrer un commentaire

Laissez votre merveilleux commentaire ! Tous les commentaires sont modérés avant la publication pour éviter le spam et autres perles de la civilisation.